En CTXT podemos mantener nuestra radical independencia gracias a que las suscripciones suponen el 70% de los ingresos. No aceptamos “noticias” patrocinadas y apenas tenemos publicidad. Si puedes apoyarnos desde 3 euros mensuales, suscribete aquí

CTXT está produciendo el documental 'La izquierda en la era Trump'. Haz tu donación y conviértete en coproductor. Tendrás acceso gratuito a El Saloncito, la web exclusiva de la comunidad CTXT. Puedes ver el tráiler en este enlace y donar aquí.

En octubre de 2014, diversas cuentas de correo de trabajadores de la Casa Blanca y del Departamento de Estado de EEUU recibieron un mensaje que adjuntaba un vídeo humorístico en Adobe Flash. Mostraba una oficina en la que los ejecutivos eran monos vestidos con traje y corbata permanentemente de fiesta y un único humano resignado a trabajar para semejantes sujetos. Era imposible evitar que se compartiera un contenido que se ajustaba tan bien a las reglas de la memecracia. Con poco esfuerzo, la pieza cumplió su propósito: esparcirse rápidamente… y propagar por las redes internas un programa espía (spyware) que se ejecutaba inadvertidamente mientras se reproducía el vídeo y que acabó comprometiendo seriamente las comunicaciones del Gobierno estadounidense.

Los ‘hackers rusos’

Meses después se supo que el ataque procedía de unos de los actores paraestatales vinculados a Rusia: el grupo denominado Cozy Bear (o ‘Cozy Duke’ o APT29). Este agente, junto con el conocido como Fancy Bear (o APT28 o Sofocy) estarían detrás, según las investigaciones de algunas de las principales empresas de seguridad informática (como Kaspersky, FireEye o F-Secure), de las operaciones de ciberguerra de Rusia (en concreto, del GRU, los servicios de inteligencia de su ejército), entre ellas, la posible interferencia en las elecciones norteamericanas de 2016 y otras consultas posteriores en Europa a través del robo de información sensible y de elaboradas campañas de intoxicación informativa.

Estos grupos no han actuado en España para llevar a cabo algún tipo de ciberataque contra equipos o sistemas durante la crisis catalana, según ha constatado el CNI. Aunque sí lo han hecho en el pasado, según se recoge en memorias de años anteriores de este organismo.

¿Qué evidencias existen de la actividad ofensiva rusa en el ciberespacio? ¿Se han reproducido estas operaciones en España aprovechando el conflicto en Cataluña? ¿Cómo funcionan estas campañas de ciberpropaganda? ¿Qué buscan y qué impacto real tienen? ¿Es posible ‘hackear’ unas elecciones? ¿Sobre qué deberíamos estar verdaderamente alerta y prevenidos? (spoiler: todo apunta a que puede ser peor el remedio que la enfermedad).

Y, finalmente, ¿por qué es tan complicado saber con certeza lo que está ocurriendo?

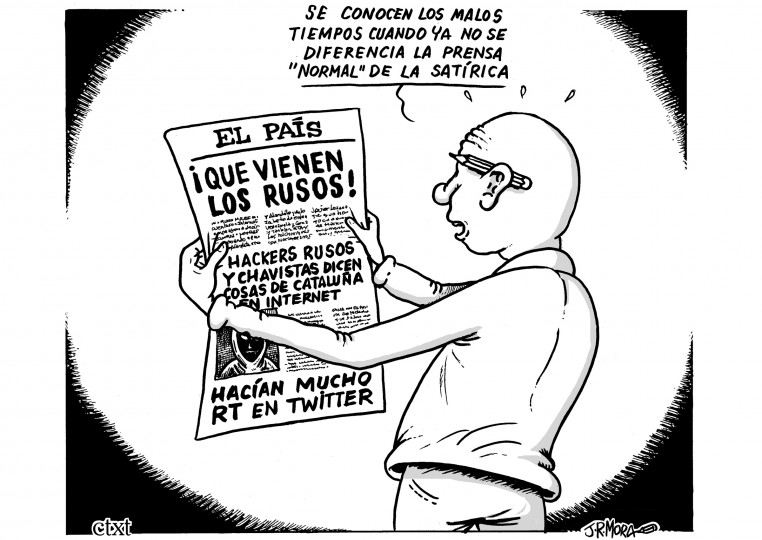

Es cierto que algunas incertidumbres en torno a estas cuestiones estarían justificadas; por ejemplo, las que se deben a la dificultad de atribuir con precisión cualquier ataque en el ciberespacio. Sin embargo, otras son menos aceptables, al tratarse claramente de campañas interesadas que buscan imponer una determinada narrativa.

No debería sorprendernos: la máxima que afirma que “la primera víctima en una guerra es la verdad” aquí se cumple siempre.

1. La actividad de Rusia en la ciberguerra

Aunque con frecuencia los titulares periodísticos destacan el riesgo que representan los ciberterroristas o ciberdelincuentes, en realidad, según el CNI, “la mayor amenaza para la ciberseguridad nacional son las acciones de los Estados, muy especialmente aquellas que tienen su origen en los servicios de inteligencia”.

Aunque con frecuencia los titulares destacan el riesgo que representan los ciberterroristas, en realidad, según el CNI, “la mayor amenaza para la ciberseguridad nacional son las acciones de los estados

Numerosos países vienen invirtiendo “importantes recursos para dotarse de capacidades de defensa y, también, de ataque”. Todos los indicios apuntan a que España no es una excepción. Estados Unidos, China, Rusia y Corea son las potencias más activas en este terreno.

Las acciones que se atribuyen al Kremlin no son nuevas y abarcan desde lo que se considera el primer ataque con ‘bots’ (máquinas zombies previamente ‘secuestradas’) a un país entero, Estonia, en 2007, hasta las diversas ofensivas contra infraestructuras críticas de Ucrania en 2015 y 2016, que parecen haber servido de banco de pruebas para una ciberguerra a mayor escala.

Por supuesto, el Gobierno ruso siempre ha negado su implicación en estas operaciones. Lo más cerca que ha estado de algún tipo de reconocimiento fueron las declaraciones de Putin el pasado 1 de junio, cuando, en un encuentro con periodistas se refirió a “hackers patrióticos” que habrían actuado por su cuenta. Un día después tachaba de “histeria” las acusaciones.

2. ¿Quién hizo qué? El problema de la atribución de ataques en el ciberespacio

Si en el terreno de “la inteligencia” (del espionaje) todo es, por definición, incierto, cuando estas campañas se libran en el ciberespacio la complejidad aumenta inevitablemente. Y es un error notable no tenerlo en cuenta.

Como advierte el experto en seguridad Bruce Schneier, “las operaciones militares clandestinas no son una novedad, particularmente en los límites turbios del terrorismo de Estado. La novedad en el ciberespacio es lo fácil que resulta para un atacante enmascarar su identidad, y la gran cantidad de gente e instituciones que pueden atacar anónimamente y que están usando las mismas herramientas y las mismas armas”.

Incidentes como el del virus ‘Stuxnet’, conocido como el primer ‘ciberarma’, no fueron reconstruidos hasta años después, cuando se logró determinar con bastante certeza la autoría de Estados Unidos e Israel.

La novedad en el ciberespacio es lo fácil que resulta para un atacante enmascarar su identidad y la gran cantidad de gente e instituciones que pueden atacar anónimamente

¿Cómo se realiza, entonces, la atribución de un ataque? En general, a través de indicios como la configuración del teclado del equipo empleado para programar un malware, el idioma en los metadatos; el horario de trabajo de una determinada zona del mundo, o por patrones del comportamiento de atacantes ya identificados y que se repiten.

Las pruebas, por tanto, se consiguen acumulando el mayor número de indicios sólidos posibles y siendo transparentes con los hallazgos, de modo que puedan ser rebatidos o contrastados por el resto de la comunidad de inteligencia o ciberseguridad.

Como puede suponerse, la atribución de un ciberataque se encuentra con serios problemas en el caso de las frecuentes operaciones “de bandera falsa”: aquellas en los que, a propósito, se dejan pistas erróneas apuntando a un tercer país.

Además, la atribución se complica aún más si tenemos en cuenta las recientes advertencias de investigadores de Kaspersky, presentadas en la última Virus Bulletin Digital Security Conference de Madrid, el pasado 4 de octubre, y que fueron recogidas, entre otros medios, por The Intercept.

“Cuando los investigadores forenses ven los mismos algoritmos de cifrado y certificados digitales reutilizados, por ejemplo, en varios ataques, tienden a suponer que los ataques fueron perpetrados por el mismo grupo. Pero esto no es necesariamente así”, advertían; el boletín explicaba que habían detectado hackers paraestatales usando “herramientas” (malware, exploits…) robadas que habían sido previamente empleadas por piratas de otros estados.

Un método más completo de atribución es el que propone el experto y académico Thomas Rid, del King’s College de Londres, basado en un análisis por capas: estratégico (qué busca el ataque, a quién beneficia, qué se ataca), operacional (cómo se realiza) y táctico-técnico (con qué instrumentos –tipo de malware…-- se ha llevado a cabo).

3. El supuesto ‘hackeo’ ruso a las elecciones de EEUU

Que hay actividad rusa en la Red para interferir en procesos políticos de otros países es un hecho que se encuentra respaldado con cada vez más pruebas, en particular en el caso de las últimas elecciones norteamericanas, donde, presumiblemente, se produjo una acción combinada de robo de información y acciones de intoxicación informativa.

Además, hace apenas unas semanas, la agencia Associated Press presentaba nuevos hechos: el 2 de noviembre revelaba quiénes habían sido objetivo de las operaciones de espionaje de los hackers rusos. Entre otros: “Oficiales ucranianos, figuras de la oposición, contratistas de defensa de los EE.UU. Y otros miles de adversarios del Kremlin”, desde el representante del Papa en Kiev a las Pussy Riot.

Para AP, esta lista aporta “la más detallada evidencia forense hasta el momento del estrecho alineamiento entre los hackers y el Gobierno ruso”.

La información de AP muestra cómo los hackers se abrieron paso en el equipo de la campaña de Clinton hasta llegar a robar los correos electrónicos del presidente John Podesta

Dos días después, el 4 de noviembre, AP reconstruía en detalle, a partir del análisis de una base de datos de 19.000 enlaces maliciosos (los usados en la campaña de phishing lanzada por los atacantes que habrían quedado al descubierto por un error al dejar pública su cuenta en la herramienta para acortar enlaces bit.ly), cómo se había producido el ataque a los sistemas del Partido Demócrata.

La información muestra cómo los hackers se abrieron paso en el equipo de la campaña de Clinton hasta llegar a robar los correos electrónicos del presidente John Podesta en marzo de 2016.

También ayuda a explicar un dato que probablemente en el futuro tenga mayores consecuencias: cómo un intermediario vinculado con Rusia presumía ante un asesor de Trump, un mes después, de que el Kremlin tenía "miles de correos electrónicos" que valían la pena sobre Clinton. Los correos robados se publicaron posteriormente, enmascarando la filtración como la acción de un hacker solitario, Guccifer 2.0.

Esta operación se combinó con una campaña masiva de propaganda orientada a alimentar la polarización de la opinión pública y también, según documentos internos de la NSA publicados por The Intercept, con otros ataques a organismos relacionados con el proceso electoral.

A pesar de las dudas iniciales, las informaciones vienen a corroborar el análisis de los servicios de inteligencia norteamericanos sobre esta ofensiva rusa contra la campaña de Hillary Clinton. Otra cuestión es determinar su impacto concreto en los resultados electorales, teniendo en cuenta que la estrategia demócrata tampoco fue la más acertada para conectar con su electorado o que los movimientos de última hora del FBI contra la candidata pudieron ser igualmente decisivos.

Existe la sospecha de que este mismo patrón de ataque combinado se ha producido en otros procesos electorales, como en las pasadas votaciones en Francia. ¿Y en España? El martes 21 de noviembre, el CNI descartó que haya ocurrido algo similar en el caso del conflicto catalán y ha asegurado no haber detectado ningún ciberataque del gobierno ruso durante la crisis.

4. Qué se sabe (y qué no) sobre la supuesta campaña rusa en Cataluña

Hasta el momento, la tesis de una supuesta injerencia rusa en Cataluña a partir de operaciones de intoxicación informativa en redes sociales se apoya principalmente en los datos aportados por el Instituto Elcano. Por el momento son escasos: que “el hashtag #Catalonia generó más de 150.279 tweets y retweets, y que alrededor de 40.000 de esas interacciones vinieron de la cuenta de Twitter de Julian Assange, mientras que 8.198 tweets y retweets surgieron de la cuenta de Edward Snowden”; y que “que las cuentas de Twitter favorables al Kremlin han aumentado en un 2000% sus menciones a la crisis catalana (detectada por la herramienta Hamilton 68), mediante el uso del hashtag #Catalan en dichas cuentas”.

Faltan datos relevantes sobre la supuesta intervención “de hackers rusos” en Cataluña. En cambio, muchas informaciones contenían errores, algunos de bulto.

Por ejemplo, confundir el número de interacciones de los tuits de Assange con el de los mensajes que realmente había publicado, o considerar un hecho significativo el porcentaje de seguidores falsos de la cuenta en Twitter del creador de Wikileaks, cuando esto es un hecho que se repite en cualquier perfil, como explicaba El Salto desmontando esa información que, además, se apoyaba en una cifra antigua sin actualizar.

Algunas de estas informaciones son meras distorsiones interesadas, que tratan de atribuir a campañas externas el indudable apoyo popular hacia la causa independentista y, en particular, el de su comunidad hacker (incluyendo algunas figuras históricas destacadas) que replicaron masivamente la web del referéndum cerrada por orden judicial o hicieron posible el ‘censo universal’. O que se intente presentar como una campaña orquestada las críticas internacionales por la violencia policial del 1 de octubre.

Tampoco debería causar extrañeza que activistas de los derechos digitales, como Snowden, se manifestaran en contra del cierre de webs en Cataluña. Organizaciones independientes como la EFF también lo censuraron.

En cuanto al origen geográfico de supuestos “tuits falsos” con mensajes polémicos sobre Cataluña, hay que tener en cuenta que, mediante análisis de redes, solo hay dos formas de establecerlo, como explica la profesora Mari Luz Congosto: o por el origen declarado en el perfil (suponiendo que sea cierto lo que se afirma) –el 65,4% de las cuentas lo incluyen-- o porque sean tuits geolocalizados. El dato más fiable es la IP del usuario, una información que sólo conoce Twitter. Por lo tanto, es otra acusación que también conviene tomar con precaución.

Tampoco debería causar extrañeza que activistas de los derechos digitales, como Snowden, se manifestaran en contra del cierre de webs en Cataluña

Por otro lado, el crecimiento abrupto de un hashtag como indicador de que una campaña es inducida no tiene por qué implicar que se trata de una maniobra exterior, como demuestran cientos de acciones de ciberactivismo.

En cuanto a la implicación del líder de Wikileaks, es cierto que se observan indicios llamativos, como su desproporcionado interés de por la cuestión catalana o algunas de sus acciones para alimentar la discusión (genialidades del arte del ‘trolleo’, que tan bien domina el hacker australiano) como polemizar con Pérez Reverte. Pero, naturalmente, no pueden considerarse pruebas de algún tipo de acción coordinada si no hay una investigación con evidencias sólidas que les diera contexto.

Y estas pruebas no parece que vayan a lograrse, al menos en lo que se refiere a una acción combinada con ciberataques para robar información o comprometer equipos, que no se ha dado en España según los datos del CNI.

5. Cómo funcionan las campañas de ciberpropaganda

El éxito de las acciones de ciberpropaganda se basa, al igual que las ataques por phishing en un gran conocimiento sobre cómo funciona Internet y sus usuarios.

No son acciones que busquen prosperar por sí mismas, sino que se suman a olas que ya existen para acentuarlas, y se aprovechan de las dinámicas previsibles de la red. Por ejemplo, del hecho de que un porcentaje elevado de la población se informa a través de las redes sociales (el 67% según Pew Research); o de la pericia para las polémicas de nidos de trolls como ‘4chan’, o de la tendencia a los bulos tendenciosos entre los afines a ideologías extremistas.

Expertos como el analista @thegrugq destacan que, en el caso de las campañas de desinformación de supuesto origen ruso, el objetivo no sería tanto apoyar una determinada causa sino fomentar la polarización de la opinión pública y sembrar dudas sobre lo que es cierto y lo que no.

Para ello, estas campañas se sirven de “granjas” de cuentas automatizadas, bots, trolls, fakes y perfiles influyentes.

En el caso de las acciones de intoxicación rusa en la campaña electoral norteamericana, se ha identificado el papel de la Internet Research Agency (IRA), una oficina en San Petersburgo que emplea a cientos de personas para postear contenidos falsos y conflictivos en la red.

Nadie duda tampoco del papel de las grandes empresas tecnológicas. De hecho, han publicado sendos informes (aquí el de Facebook y aquí el de Twitter) sobre cómo han podido ser utilizadas en las presuntas campañas de desinformación rusas y, hace unos días, han tenido que someterse al agresivo interrogatorio de senadores y congresistas en las respectivas comisiones de investigación que analizan la presunta ofensiva rusa contra las elecciones de 2016.

En cuanto a Europa, desde 2015 existe una unidad especial destinada a identificar bulos e información falsa sobre la UE, la European External Action Service East Stratcom Task Force , como recordaba Público en una información reciente.

Según este servicio europeo, las noticias falsas sobre el conflicto catalán que tienen identificadas se refieren a temas como que el español se enseña como lengua extranjera en Cataluña o que la Unión Europea apoya la violencia policial durante el referéndum.

6. Y, ¿ahora qué?

Para empezar, podemos esforzamos por comprender cómo funcionan estas campañas de intoxicación para no seguir alimentándolas incluso cuando pensamos que las estamos combatiendo; debemos exigir datos verificables y total transparencia sobre el alcance de estas operaciones en caso de que realmente se hayan producido; y sobre todo, tenemos que vigilar de cerca las “soluciones” que se están tomando o se vayan a tomar, porque todo apunta a que van a terminar afectando a nuestras libertades. Adivinen quién gana siempre.

-------------------------

Yolanda Quintana es periodista. Autora del libro Ciberguerra (editorial Catarata).

CTXT está produciendo el documental 'La izquierda en la era Trump'. Haz tu donación y conviértete en coproductor. Tendrás acceso gratuito a El Saloncito, la web exclusiva de la comunidad CTXT.

Autora >

Yolanda Quintana

Suscríbete a CTXT

Orgullosas

de llegar tarde

a las últimas noticias

Gracias a tu suscripción podemos ejercer un periodismo público y en libertad.

¿Quieres suscribirte a CTXT por solo 6 euros al mes? Pulsa aquí